Giới thiệu về IPsec.

IPsec (Internet Protocol Security) là một tập hợp các giao thức bảo mật dành cho mạng IP, giúp mã hóa và bảo vệ luồng dữ liệu giữa hai điểm trên mạng. Với khả năng bảo mật cao, IPsec được sử dụng rộng rãi trong các hệ thống VPN doanh nghiệp, đảm bảo tính toàn vẹn và bảo mật dữ liệu khi truyền tải qua các mạng không an toàn như Internet.

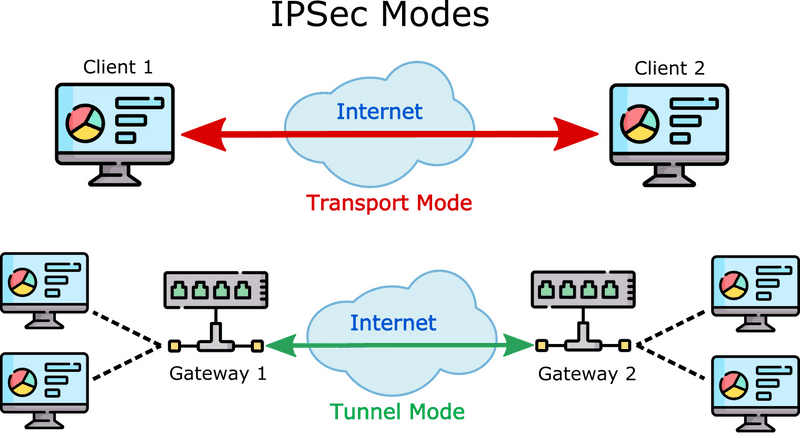

Trong bài viết này, chúng ta sẽ cùng tìm hiểu hai chế độ chính của IPsec là Tunnel Mode và Transport Mode, cũng như các trường hợp sử dụng phổ biến của từng chế độ.

IPsec Tunnel Mode và Transport Mode.

Để xác thực và bảo vệ dữ liệu, IPsec sử dụng hai giao thức chính:

- AH (Authentication Header): Cung cấp xác thực và toàn vẹn dữ liệu.

- ESP (Encapsulating Security Payload): Hỗ trợ mã hóa, xác thực và bảo vệ tính toàn vẹn của gói tin.

Cả hai giao thức này đều hỗ trợ hai chế độ đóng gói dữ liệu: Tunnel Mode và Transport Mode. Hãy cùng tìm hiểu chi tiết cách chúng hoạt động.

Tunnel Mode: Bảo vệ dữ liệu giữa các mạng

Ở Tunnel Mode, toàn bộ gói tin IP gốc được đóng gói vào một gói tin IP mới, có một header IP hoàn toàn mới. Điều này giúp bảo vệ cả nội dung dữ liệu lẫn thông tin về nguồn và đích ban đầu.

Cách hoạt động của Tunnel Mode

- Gói tin IP gốc được bọc bên trong một gói tin IP mới.

- Nếu sử dụng AH Tunnel Mode, một header AH mới và header IP mới được thêm vào.

- Nếu sử dụng ESP Tunnel Mode, một header ESP, header IP mới, phần đệm ESP và phần xác thực ESP được thêm vào.

- AH Tunnel Mode bảo vệ toàn bộ gói tin (bao gồm cả header IP gốc), trong khi ESP Tunnel Mode chỉ mã hóa phần dữ liệu bên trong gói tin.

Khi nào nên sử dụng Tunnel Mode?

Tunnel Mode phù hợp với các kịch bản kết nối an toàn giữa các mạng khác nhau thông qua một mạng trung gian không tin cậy (như Internet). Một số ứng dụng thực tế:

- Kết nối giữa các văn phòng chi nhánh qua mạng Internet.

- VPN doanh nghiệp để bảo vệ kết nối giữa server và hệ thống nội bộ.

- Kết nối giữa hai server hoặc gateway bảo mật để mã hóa và bảo vệ thông tin truyền tải.

Ưu điểm của Tunnel Mode:

✔️ Ẩn thông tin định tuyến nội bộ bằng cách mã hóa header IP gốc. ✔️ Bảo vệ chống lại phân tích lưu lượng mạng. ✔️ Dễ dàng thiết lập kết nối giữa các mạng khác nhau. ✔️ Hoạt động tốt với các thiết bị VPN gateway.

Nhược điểm của Tunnel Mode:

❌ Tăng overhead do phải tạo ra một gói tin mới. ❌ MTU nhỏ hơn do dữ liệu được đóng gói thêm.

Transport Mode: Bảo vệ dữ liệu giữa các thiết bị

Khác với Tunnel Mode, Transport Mode không tạo header IP mới mà chỉ bảo vệ phần dữ liệu bên trong gói tin. Điều này giúp giảm overhead, đồng thời tăng hiệu suất truyền tải dữ liệu.

Cách hoạt động của Transport Mode

- Gói tin IP gốc giữ nguyên header.

- Một header AH hoặc ESP được chèn ngay sau header IP gốc.

- Nếu sử dụng ESP Transport Mode, phần đệm ESP và phần xác thực ESP được thêm vào cuối gói tin.

- AH Transport Mode bảo vệ toàn bộ gói tin, trong khi ESP Transport Mode chỉ bảo vệ phần dữ liệu.

Khi nào nên sử dụng Transport Mode?

Transport Mode được sử dụng chủ yếu trong giao tiếp trực tiếp giữa hai thiết bị (host-to-host hoặc client-server). Một số ứng dụng phổ biến:

- Bảo mật kết nối giữa máy trạm và server (VD: máy tính cá nhân kết nối với server).

- Bảo mật dữ liệu trong nội bộ mạng mà không cần thiết lập VPN gateway.

- Tăng cường bảo mật trong giao tiếp VoIP hoặc các dịch vụ thời gian thực.

Ưu điểm của Transport Mode:

✔️ Ít overhead hơn so với Tunnel Mode. ✔️ MTU lớn hơn, giúp truyền dữ liệu hiệu quả hơn. ✔️ Cung cấp bảo mật end-to-end giữa hai thiết bị.

Nhược điểm của Transport Mode:

❌ Không thể bảo vệ header IP. ❌ Khó thiết lập với NAT và ít tương thích với VPN gateway.

Cách thiết lập IPsec Tunnel Mode và Transport Mode

IPsec sử dụng giao thức IKE (Internet Key Exchange) để đàm phán và thiết lập kết nối bảo mật giữa các thiết bị. Quá trình này gồm hai giai đoạn:

- IKE Phase 1: Thiết lập một kênh an toàn để bảo vệ thông tin đàm phán trong Phase 2.

- IKE Phase 2: Đàm phán các tham số bảo mật (Security Association – SA) để bảo vệ dữ liệu truyền tải thực tế.

Trong quá trình cấu hình IPsec, bạn cần chọn chế độ Tunnel Mode hoặc Transport Mode trong giai đoạn IKE Phase 2.

Lưu ý:

- Tunnel Mode thường được sử dụng với VPN gateway để bảo vệ dữ liệu giữa các mạng.

- Transport Mode thích hợp hơn cho bảo mật giao tiếp trực tiếp giữa hai thiết bị.

Sự khác biệt chính giữa IPsec Tunnel Mode và IPsec Transport Mode nằm ở cách chúng xử lý gói tin và mục đích sử dụng của từng chế độ:

IPsec Tunnel Mode

- Toàn bộ gói tin gốc (cả header IP và payload) được đóng gói trong một gói IPsec mới, với một IP header mới.

- Điều này có nghĩa là thiết bị gửi (ví dụ: firewall, router) sẽ tạo một IP tunnel giữa hai mạng và tất cả lưu lượng giữa hai site sẽ được gửi qua tunnel này.

- Dùng để kết nối giữa hai mạng riêng (site-to-site VPN), vì nó che giấu thông tin định tuyến bên trong.

Ví dụ:

- Site A có subnet:

192.168.1.0/24 - Site B có subnet:

192.168.2.0/24 - Router A sẽ tạo tunnel đến Router B với IP tunnel (

10.10.10.1 <-> 10.10.10.2). - Khi máy tính trong Site A gửi gói đến Site B, router sẽ bọc gói tin trong tunnel và gửi đến IP tunnel của Site B, sau đó router B giải mã và chuyển gói tin đến subnet đích.

IPsec Transport Mode

- Chỉ mã hóa payload của gói tin gốc, còn header IP vẫn giữ nguyên.

- Không tạo IP tunnel, gói tin được gửi trực tiếp giữa hai thiết bị đầu cuối.

- Thường dùng trong host-to-host VPN (kết nối bảo mật giữa hai server).

Ví dụ:

- Máy

192.168.1.100muốn gửi dữ liệu bảo mật đến192.168.1.200, thì dữ liệu sẽ được mã hóa, nhưng IP source/destination vẫn là192.168.1.100 <-> 192.168.1.200.

Tóm tắt khác biệt

| Đặc điểm | Tunnel Mode | Transport Mode |

|---|---|---|

| IP Header | Bị thay thế bởi header mới | Giữ nguyên header gốc |

| Bảo mật | Che giấu thông tin định tuyến | Chỉ mã hóa payload |

| Sử dụng | Site-to-site VPN | Host-to-host VPN |

| Ví dụ thực tế | Kết nối giữa hai văn phòng | Mã hóa dữ liệu giữa hai server |

Vậy nên, nếu bạn cần một tunnel bảo mật để routing giữa hai site, bạn phải dùng Tunnel Mode. Nếu chỉ cần bảo mật dữ liệu giữa hai server nhưng không thay đổi IP header, thì dùng Transport Mode.

Lời kết

Qua bài viết này, bạn đã hiểu rõ sự khác biệt giữa IPsec Tunnel Mode và Transport Mode, cũng như các tình huống sử dụng phù hợp cho từng chế độ. Nếu bạn cần thiết lập một VPN bảo mật giữa các văn phòng hoặc mạng lớn, Tunnel Mode là lựa chọn tối ưu. Ngược lại, nếu bạn chỉ cần bảo vệ dữ liệu giữa hai thiết bị trong nội bộ, Transport Mode sẽ mang lại hiệu suất cao hơn.

Việc triển khai IPsec đòi hỏi kiến thức chuyên sâu về bảo mật và cấu hình mạng. Nếu bạn đang tìm kiếm một giải pháp bảo mật đơn giản hơn nhưng vẫn hiệu quả, hãy cân nhắc các phương pháp mới như Zero Trust Network Access (ZTNA), giúp tăng cường bảo mật mà không cần cấu hình phức tạp như VPN truyền thống.