1. Tổng quan.

Hiện nay, nhu cầu bảo mật thông tin khi truy cập mạng ngày càng tăng. VPN (Virtual Private Network) là một giải pháp hiệu quả để đảm bảo tính riêng tư và an toàn cho dữ liệu. Trong số các giao thức VPN, WireGuard nổi lên như một lựa chọn hấp dẫn nhờ cấu trúc đơn giản, hiệu năng cao và tính bảo mật mạnh mẽ. Bài viết này sẽ đi sâu phân tích cấu trúc gói tin của WireGuard, so sánh nó với các giao thức VPN khác, và đánh giá ưu nhược điểm của giao thức này. Qua đó, giúp người đọc hiểu rõ hơn về cơ chế hoạt động của WireGuard và đưa ra quyết định phù hợp khi lựa chọn giải pháp VPN.

2. Các loại VPN.

3.1. L2TP/IPsec.

Đây là một giao thức VPN kết hợp hai giao thức khác nhau: L2TP (Layer 2 Tunneling Protocol) và IPsec cho ra một loại VPN có tên là L2TP/IPsec, nó cung cấp mức độ bảo mật cao khá cao.

- Ưu điểm: Bảo mật cao, hỗ trợ rộng rãi.

- Nhược điểm: Có thể chậm hơn WireGuard, cấu hình phức tạp hơn.

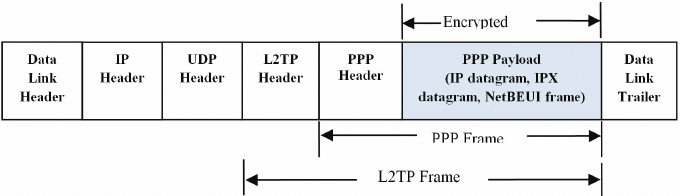

Cấu trúc của gói tin L2TP thể hiện một cách rõ ràng quá trình đóng gói dữ liệu từ lớp ứng dụng xuống lớp liên kết dữ liệu, thông qua các lớp trung gian như IP, UDP, L2TP và PPP. Việc hiểu rõ cấu trúc này giúp chúng ta nắm bắt được cách thức hoạt động của các mạng VPN và tầm quan trọng của L2TP trong việc xây dựng các kết nối mạng an toàn và đáng tin cậy.

Cấu trúc chung của gói tin L2TP:

Như hình vẽ, một gói tin L2TP bao gồm nhiều lớp đóng gói (encapsulation) chồng lên nhau, từ lớp Data Link lên đến lớp Application.

Lớp Data Link.

- Data Link Header: Phần đầu của dataframe, chứa các thông tin cần thiết để truyền dữ liệu qua mạng vật lý (ví dụ: địa chỉ MAC, kiểm tra lỗi).

- Data Link Trailer: Phần cuối của dataframe, chứa các thông tin bổ sung như mã kiểm tra lỗi (CRC).

- Lớp Network.

- IP Header: Tiếp theo là phần đầu của gói tin IP, chứa địa chỉ IP source và IP dest, TTL,…

- UDP Header: Tiếp theo là phần đầu của gói tin UDP, chứa các thông tin về source port và dest source, kích thước dữ liệu,…

- Lớp Tunneling (Tunneling Layer).

- L2TP Header: Đây là phần đầu của gói tin L2TP, chứa các thông tin điều khiển liên quan đến việc thiết lập và duy trì VPN Tunnel.

- PPP Header: Tiếp theo là phần đầu của gói tin PPP (Point-to-Point Protocol), dùng để đóng gói các loại giao thức mạng khác nhau (ví dụ: IP, IPX, NetBEUI) bên trong L2TP Tunnel.

- Lớp Data.

- PPP Payload: Đây là phần chứa dữ liệu thực tế cần truyền, có thể là các gói tin IP, IPX, NetBEUI,…

Các khái niệm quan trọng:

- VPN Tunnel: VPN Tunnel là một kết nối ảo được tạo ra trên một mạng vật lý, cho phép truyền dữ liệu một cách an toàn và riêng tư giữa hai thiết bị.

- Encapsulation: Quá trình đóng gói một gói tin vào một gói tin khác, tạo thành một cấu trúc lớp chồng lớp. Điều này cho phép truyền các loại giao thức khác nhau qua một mạng duy nhất.

- PPP (Point-to-Point Protocol): Một giao thức truyền thông được sử dụng để thiết lập các kết nối p2p, thường được sử dụng trong các mạng VPN.

- L2TP (Layer 2 Tunneling Protocol): Một giao thức lớp 2 được sử dụng để tạo các VPN Tunnel, cho phép truyền các loại giao thức mạng khác nhau qua một mạng IP.

Phân tích chức năng.

- Bảo mật: Dữ liệu được mã hóa trước khi được đóng gói vào các lớp L2TP và PPP, giúp bảo vệ dữ liệu khỏi bị hacker nghe lén và tấn công xâm nhập.

- Đa năng: L2TP có thể truyền nhiều loại giao thức mạng khác nhau (IP, IPX, NetBEUI), làm cho nó trở thành một giao thức linh hoạt.

- Kết nối từ xa: L2TP thường được sử dụng để thiết lập các kết nối từ xa, cho phép người dùng truy cập vào mạng nội bộ của một tổ chức từ bất kỳ đâu có kết nối Internet.

2.2. WireGuard.

Đây là một giao thức VPN mới nổi, được đánh giá cao về tốc độ và sự đơn giản. WireGuard sử dụng mã hóa mới nhật hiện tại và giao thức nhẹ, giúp giảm thiểu độ trễ và tăng tốc độ kết nối.

- Ưu điểm: Rất nhanh, dễ thiết lập, bảo mật cao.

- Nhược điểm: Còn tương đối mới, hỗ trợ chưa đầy đủ trên một số hệ điều hành.

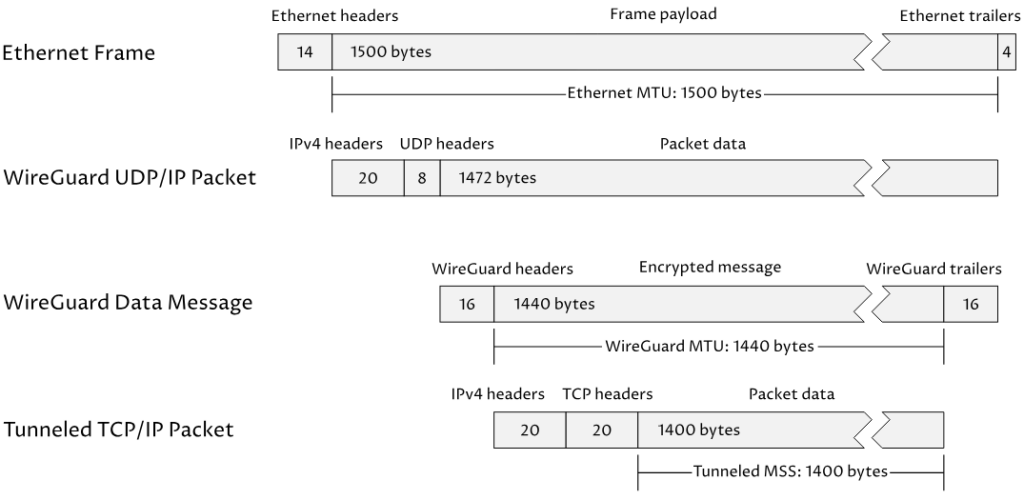

Hình ảnh dưới đây sẽ minh họa cấu trúc của các gói tin khi truyền qua mạng, ặc biệt tập trung vào giao thức WireGuard.

Ethernet Frame.

- Cấu trúc: Gồm phần đầu (Ethernet header), phần dữ liệu (frame payload) và phần cuối (Ethernet trailer).

- Chức năng: Là đơn vị cơ bản để truyền dữ liệu trên mạng Ethernet. Phần đầu chứa thông tin địa chỉ MAC của thiết bị gửi và nhận, phần dữ liệu chứa các gói tin khác như IP, và phần cuối chứa thông tin kiểm tra lỗi.

- Kích thước:

- Tổng: Thông thường là 1518 byte (14 byte header + 1500 byte payload + 4 byte trailer).

- MTU (Maximum Transmission Unit): Là kích thước tối đa của phần dữ liệu có thể truyền trong một frame Ethernet, thường là 1500 byte.

2. WireGuard UDP/IP Packet.

- Cấu trúc: Được đóng gói bên trong một frame Ethernet, gồm phần đầu IP, phần đầu UDP và phần dữ liệu.

- Chức năng: Mang dữ liệu của WireGuard, bao gồm cả thông tin điều khiển và dữ liệu người dùng.

- Kích thước:

- Tổng: Khoảng 1472 byte (20 byte IP header + 8 byte UDP header + 1440 byte dữ liệu).

- MTU: Kích thước MTU của WireGuard có thể thay đổi tùy thuộc vào cấu hình, nhưng thường nhỏ hơn MTU của Ethernet để đảm bảo tương thích với các mạng khác nhau.

3. WireGuard Data Message.

- Cấu trúc: Là phần dữ liệu bên trong gói WireGuard UDP/IP, gồm phần đầu WireGuard, phần dữ liệu được mã hóa và phần cuối WireGuard.

- Chức năng: Chứa dữ liệu thực tế cần truyền đi, đã được mã hóa và đóng gói theo định dạng của WireGuard.

- Kích thước:

- Tổng: Khoảng 1440 byte (16 byte header + 1424 byte dữ liệu + 16 byte trailer).

- MTU: Kích thước MTU của WireGuard đã được tính toán để tối ưu hóa hiệu suất và đảm bảo an toàn.

4. Tunneled TCP/IP Packet.

- Cấu trúc: Là một gói IP truyền thống, được đóng gói bên trong gói WireGuard.

- Chức năng: Dùng để truyền các giao thức khác như TCP/IP qua đường hầm WireGuard.

- Kích thước:

- Tổng: Khoảng 1440 byte (20 byte IP header + 20 byte TCP header + 1400 byte dữ liệu).

- MSS (Maximum Segment Size): Là kích thước tối đa của một đoạn dữ liệu trong một gói TCP.

5. Các điểm nổi bật của WireGuard.

- Quy trình đơn giản: Quá trình thiết lập kết nối rất đơn giản và hiệu quả.

- Giao thức nhẹ: WireGuard sử dụng một giao thức rất nhẹ, giúp giảm thiểu overhead và tăng tốc độ.

- Giải pháp mã hóa mới: WireGuard sử dụng các thuật toán mã hóa mới và hiệu quả, đảm bảo tính bảo mật cao.

- Cấu hình linh hoạt: WireGuard cho phép cấu hình linh hoạt, đáp ứng nhiều nhu cầu khác nhau.

2.3. OpenVPN.

Đây là một giao thức VPN mã nguồn mở phổ biến, được nhiều nhà cung cấp VPN sử dụng. OpenVPN cung cấp sự cân bằng tốt giữa tốc độ và bảo mật.

- Ưu điểm: Cân bằng giữa tốc độ và bảo mật, mã nguồn mở, hỗ trợ rộng rãi.

- Nhược điểm: Có thể chậm hơn WireGuard, cấu hình phức tạp hơn L2TP/IPsec.

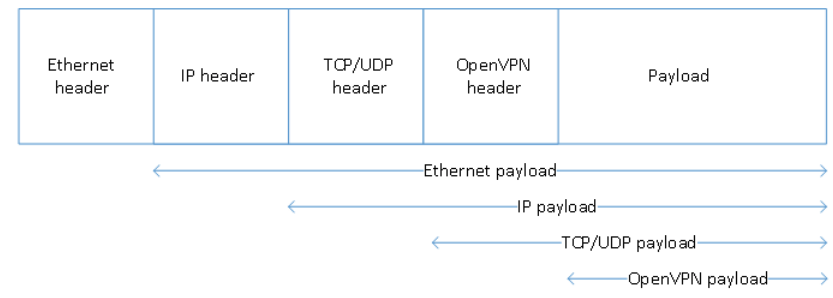

Hình ảnh dưới sẽ minh họa cấu trúc của một gói tin truyền thông khi sử dụng giao thức OpenVPN. OpenVPN là một trong những giao thức VPN mã nguồn mở phổ biến nhất, được sử dụng để tạo các kết nối mạng riêng ảo an toàn. Cấu trúc gói tin OpenVPN bao gồm nhiều lớp chồng lên nhau, mỗi lớp đóng vai trò riêng trong việc truyền dữ liệu.

- Ethernet header:

- Đây là phần đầu tiên của gói tin, chứa thông tin về Data Link layer như địa chỉ MAC của thiết bị nguồn và đích, loại frame (ví dụ: Ethernet II, 802.3),…

- Phần này đảm bảo gói tin được chuyển đúng đến giao diện mạng đích trên cùng một mạng LAN.

- IP header:

- Tiếp theo là phần đầu của gói tin IP (Internet Protocol), chứa thông tin về Network layer như địa chỉ IP nguồn và đích, protocol number (chỉ ra giao thức ở lớp trên, trong trường hợp này là TCP hoặc UDP), TTL,…

- IP header đảm bảo gói tin được chuyển tiếp qua các mạng khác nhau đến đích cuối cùng.

- TCP/UDP header:

- Phụ thuộc vào giao thức truyền tải được sử dụng (TCP hoặc UDP), phần này sẽ chứa thông tin về Transport layer như source port và dest port, kiểm tra lỗi,…

- TCP cung cấp một kết nối đáng tin cậy, trong khi UDP là một giao thức sẽ không đảm bảo truyền dữ liệu thành công.

- OpenVPN header:

- Đây là phần đầu của gói tin OpenVPN, chứa các thông tin đặc trưng của giao thức này như:

- Control channel: Dùng để trao đổi thông tin điều khiển giữa client và server, như xác thực, quản lý kết nối,…

- Data channel: Dùng để truyền dữ liệu thực tế giữa client và server.

- Các thông tin mã hóa: OpenVPN sử dụng các thuật toán mã hóa để bảo mật dữ liệu truyền đi.

- Đây là phần đầu của gói tin OpenVPN, chứa các thông tin đặc trưng của giao thức này như:

- Payload:

- Đây là phần chứa dữ liệu thực tế cần truyền đi, có thể là bất kỳ loại dữ liệu nào như văn bản, hình ảnh, video,…

Quá trình truyền dữ liệu với OpenVPN.

- Đóng gói dữ liệu: Dữ liệu cần truyền sẽ được đóng gói vào phần payload.

- Thêm các header: Lần lượt thêm các header OpenVPN, TCP/UDP, IP và Ethernet vào đầu dữ liệu.

- Truyền qua mạng: Gói tin hoàn chỉnh được truyền qua mạng, đi qua các router và switch.

- Nhận và giải mã: Tại thiết bị đích, các header được loại bỏ lần lượt để lấy ra dữ liệu gốc.

So sánh với L2TP/IPsec.

- Độ phức tạp: OpenVPN thường được xem là đơn giản hơn L2TP/IPsec, do đó có thể hoạt động hiệu quả hơn.

- Mã hóa: Cả OpenVPN và L2TP/IPsec đều sử dụng mã hóa để bảo mật dữ liệu, nhưng OpenVPN có nhiều tùy chọn mã hóa hơn.

- Linh hoạt: OpenVPN cho phép cấu hình linh hoạt hơn, có thể đáp ứng nhiều nhu cầu khác nhau.

- Mở rộng: OpenVPN là mã nguồn mở, cho phép cộng đồng phát triển và cải tiến.

Ưu điểm của OpenVPN.

- An toàn: Sử dụng các thuật toán mã hóa mạnh mẽ để bảo vệ dữ liệu.

- Linh hoạt: Có thể cấu hình để phù hợp với nhiều môi trường khác nhau.

- Mở rộng: Mã nguồn mở, được cộng đồng phát triển tích cực.

- Hiệu suất cao: Thường có hiệu suất tốt hơn so với L2TP/IPsec.

2.4. PPTP.

Đây là một giao thức VPN cũ, dễ thiết lập nhưng không được khuyến nghị sử dụng vì lỗ hổng bảo mật.

- Ưu điểm: Dễ thiết lập.

- Nhược điểm: Không bảo mật, không nên sử dụng.

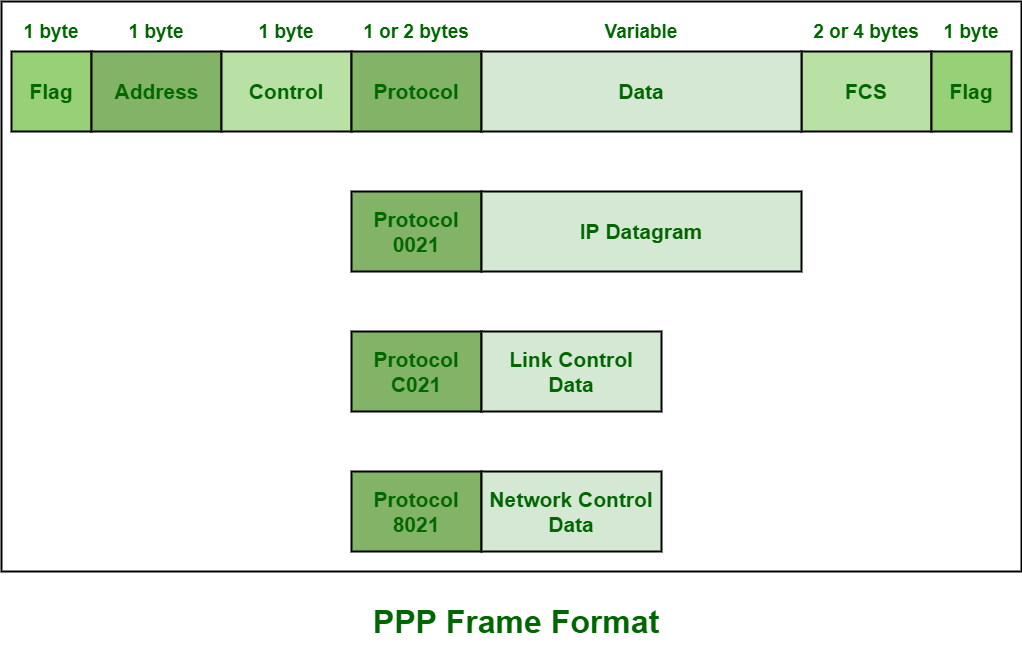

Hình ảnh dưới đây mô tả cấu trúc tiêu chuẩn của một frame PPP (Point-to-Point Protocol). PPP là một giao thức mạng được sử dụng rộng rải để thiết lập các kết nối p2p, thường được dùng trong các mạng VPN và kết nối truy cập từ xa. Cấu trúc frame PPP khá đơn giản nhưng hiệu quả, đảm bảo truyền dữ liệu một cách đáng tin cậy giữa hai endpoint.

Phân tích chi tiết các trường trong frame PPP.

- Flag:

- Là bit bắt đầu và kết thúc của một frame PPP. Giá trị của flag thường là 0x7E (11111110 trong hệ nhị phân).

- Các bit này giúp xác định bắt đầu và kết thúc của một datafarme, giúp phân biệt dữ liệu với nhiễu.

- Address:

- Trường này thường được đặt là 0xFF (255) để chỉ định một frame.

- Control:

- Trường này chứa các thông tin điều khiển liên quan đến frame, như:

- Kiểu frame (ví dụ: farme dữ liệu, frame kiểm soát, frame không hợp lệ).

- Các bit cờ để chỉ ra các tùy chọn bổ sung như nén, mã hóa.

- Trường này chứa các thông tin điều khiển liên quan đến frame, như:

- Protocol:

- Trường này xác định giao thức của dữ liệu được truyền trong frame. Một số giá trị protocol phổ biến:

- 0x0021: IP (Internet Protocol)

- 0xC021: Link Control Protocol (LCP) – dùng để thiết lập và quản lý kết nối PPP.

- 0x8021: Network Control Protocol (NCP) – dùng để cấu hình các giao thức mạng khác như IP, IPX.

- Trường này xác định giao thức của dữ liệu được truyền trong frame. Một số giá trị protocol phổ biến:

- Data:

- Phần này chứa dữ liệu thực tế cần truyền, có thể là gói IP, gói LCP, NCP hoặc các loại dữ liệu khác.

- FCS (Frame Check Sequence):

- Là một chuỗi kiểm tra lỗi, được tính toán dựa trên toàn bộ dữ liệu trong frame.

- Nói cách khác, FCS là một dạng mã kiểm tra lỗi (CRC) để đảm bảo tính toàn vẹn của dữ liệu nhận được.

- Nếu giá trị FCS tính toán được không khớp với giá trị FCS nhận được, frame sẽ bị loại bỏ.

- Flag:

- Là bit kết thúc của frame, tương tự như bit flag ở đầu frame.

Các ví dụ về giá trị Protocol.

- 0x0021 (IP): Khi trường Protocol có giá trị này, dữ liệu trong phần Data là một gói IP. Điều này cho phép truyền giao thức IP qua kết nối PPP.

- 0xC021 (LCP): Dùng để trao đổi các thông tin điều khiển giữa hai thiết bị PPP, như xác thực, cấu hình, và quản lý kết nối.

- 0x8021 (NCP): Dùng để cấu hình các giao thức mạng khác trên đường link PPP, ví dụ như cấu hình địa chỉ IP, mask, gateway.

Vai trò của PPP trong mạng.

- Kết nối điểm-điểm: PPP được sử dụng để thiết lập các kết nối p2p giữa hai thiết bị, chẳng hạn như modem, router, máy tính.

- Truy cập từ xa: PPP thường được sử dụng để cung cấp dịch vụ truy cập từ xa, cho phép người dùng kết nối với mạng nội bộ của một tổ chức từ xa.

- VPN: PPP là một phần không thể thiếu trong các giao thức VPN như L2TP/IPsec, PPPoE. PPP cung cấp lớp đóng gói và các cơ chế quản lý kết nối cho VPN.

3. Tốc độ của các loại VPN.

- Nhanh nhất: WireGuard thường được đánh giá là giao thức VPN nhanh nhất nhờ cấu trúc đơn giản và hiệu quả.

- Chậm nhất: PPTP có thể là giao thức chậm nhất do cấu trúc cũ và các vấn đề về hiệu suất.

4. Lý do tại sao tốc độ khác nhau.

- Độ phức tạp của giao thức: Các giao thức VPN phức tạp hơn thường cần nhiều tài nguyên hệ thống hơn để mã hóa và giải mã dữ liệu, dẫn đến tốc độ chậm hơn.

- Mức độ mã hóa: Mức độ mã hóa cao hơn thường cung cấp bảo mật tốt hơn nhưng cũng làm giảm tốc độ.

- Khoảng cách đến máy chủ: Khoảng cách vật lý giữa thiết bị của bạn và máy chủ VPN cũng ảnh hưởng đến tốc độ.

- Số lượng người dùng: Khi nhiều người dùng cùng kết nối đến một máy chủ VPN, tốc độ có thể bị ảnh hưởng.

5. Loại VPN phù hợp với môi trường nào?

- WireGuard: Phù hợp cho những người cần tốc độ cao và bảo mật, đặc biệt là khi sử dụng VPN để chơi game trực tuyến hoặc xem video độ phân giải cao.

- L2TP/IPsec: Phù hợp cho các doanh nghiệp cần bảo mật cao và sẵn sàng hy sinh một chút tốc độ.

- OpenVPN: Phù hợp cho hầu hết người dùng, cung cấp sự cân bằng tốt giữa tốc độ và bảo mật.

- PPTP: Không nên sử dụng trong bất kỳ trường hợp nào.

Lưu ý: Tốc độ của VPN còn phụ thuộc vào nhiều yếu tố khác như nhà cung cấp VPN, chất lượng kết nối internet, và cấu hình thiết bị của bạn.

6. Tổng kết.

Qua bài viết này, chúng ta đã tìm hiểu chi tiết về cấu trúc gói tin của WireGuard và so sánh nó với các giao thức VPN khác. WireGuard với cấu trúc đơn giản, hiệu năng cao và tính bảo mật mạnh mẽ đã chứng tỏ là một lựa chọn hấp dẫn cho việc xây dựng các kết nối VPN. Tuy nhiên, như mọi công nghệ khác, WireGuard cũng có những hạn chế nhất định. Để đưa ra quyết định cuối cùng, người dùng cần cân nhắc kỹ lưỡng các yêu cầu cụ thể của mình và lựa chọn giải pháp phù hợp nhất. Trong tương lai, với sự phát triển không ngừng của công nghệ, WireGuard hứa hẹn sẽ còn mang đến nhiều cải tiến và ứng dụng mới.